Locky – der Verschlüsselungstrojaner breitet sich aus

Der Name klingt harmlos doch die Folgen des „Locky-Trojaners“ sind es nicht. Bei dem Trojaner Locky, dessen Namensgebung an das englische Wort locked (= verschlossen) angelehnt wurde, handelt es sich um einen sogenannten Erpressungstrojaner. Der Trojaner verschlüsselt Daten auf den befallenen Windowsrechnern und alles andere, was über das Netzwerk erreichbar ist. Werden die Daten zum Beispiel in eine Cloud synchronisiert – so werden selbst hier die vorher nicht verschlüsselten Daten durch die verschlüsselten ausgetauscht.

Gerade in Deutschland verbreitet sich Locky aktuell extrem schnell – das Fraunhofer-Institut in Bayreuth zählte laut der Süddeutschen Zeitung bereits zu den bekannteren Opfern.

Wie fängt man sich den Trojaner ein?

Locky wird vor allem als Anhang bei gefälschten E-Mail-Rechnungen mit versendet. Das angehängte Office-Dokument (meist eine Excel-Datei) ist mit einem Makro-Code versehen, welcher beim Öffnen der Datei beginnt den Trojaner auszuführen. Des Weiteren werden auch Sicherheitslücken in veralteten Browsern und in den installierten Plug-ins wie Flash ausgenutzt. Aktuell sind nur Infizierungen unter dem System „Windows“ bekannt.

Was ist das Ziel des Trojaners?

Den Betroffenen Usern wird ein Erpresserbrief angezeigt, der dazu auffordert, Geld zu transferieren. Erst danach sollen die Daten wieder entschlüsselt werden. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) rät dringend davon ab, Geld zu zahlen. Für die neueste Variante des Trojaners sind aktuell noch keine Methoden bekannt, die Daten wieder zu entschlüsseln, außer gegen Bezahlung.

Wie können Sie sich und Ihre Daten schützen?

- Fertigen Sie regelmäßig Backups Ihrer wichtigsten Dateien an. Zum Beispiel indem Sie diese auf externe Festplatten, eine NAS oder in ein externes Rechenzentrum sichern. Wichtig ist hierbei, dass die Verbindung zur Festplatte oder den Servern nur sporadisch – am besten manuell erfolgt. Denn der Trojaner kann auch auf andere Datenträger übergreifen.

- Seien Sie wachsam und öffnen Sie wirklich nur Anhänge, bei denen Sie sicherstellen können, dass Sie diese auch erhalten sollten – selbiges gilt natürlich auch für alle anderen dubiosen Anhänge in E-Mails. Seien Sie selbst bei Absendern auf der Hut von denen Sie regelmäßig E-Mails erhalten. Die Absender könnten gefälscht sein. Hacker können im Namen von anderen versenden. Werden Sie spätestens dann skeptisch, wenn Sie eine Datei geschickt bekommen die Makros enthält.

- Konfigurieren Sie Microsoft Office so, dass Makro-Code gar nicht oder erst nach einer Rückfrage ausgeführt wird. Beachten Sie dazu auch unsere Anleitungen etwas weiter unten im Artikel.

- Lassen Sie Makro-Code nur bei Dokumenten aus vertrauenswürdigen Quellen zu – und nur dann, wenn es wirklich notwendig ist.

- Starten Sie des Weiteren keine ausführbaren Dateien, die Ihnen nicht vertrauenswürdig erscheinen

Nachtrag (24.02.2016): Zwischenzeitlich sind jetzt auch E-Mails in Umlauf gebracht worden, die einen darauf Hinweisen man hätte ein Fax bekommen. In manchen E-Mails steht im Betreff „Scanned image“. Wie bereits bei den anderen dubiosen E-Mails ist eine .zip-Datei oder ein PDF angehängt. Achtung: Häufig werden die E-Mails im Namen von echten existierenden Firmen und Personen verschickt – hierbei handelt es sich um Missbrauch. Die realistischen „Versender“ sollen dazu verleiten die Anhänge zu öffnen.

Nachtrag (22.02.2016): Zwischenzeitlich wurde bekannt, dass Locky jetzt auch über versendete .zip-Anhänge mit Javascriptinhalten verteilt wird. Auch hier ist Vorsicht geboten. Öffnen Sie .zip-Dateien nur, wenn Sie auch wirklich auf diese warten. Im Zweifel fragen Sie bei dem jeweiligen Unternehmen lieber nochmal an – ob gerade auch wirklich Rechnungen verschickt wurden.

Anleitung zum Schutz von Excel gegen Makros und Viren

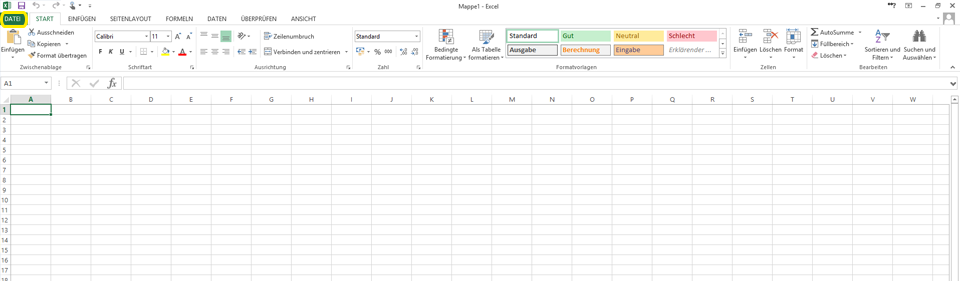

Öffnen Sie Excel und klicken Sie im Hauptfenster auf „Datei“.

Dann klicken Sie im nächsten Fenster auf „Optionen“.

Nun öffnen Sie bitte das „Trust Center“ (1) und hier dann die „Einstellungen für das Trust Center“(2).

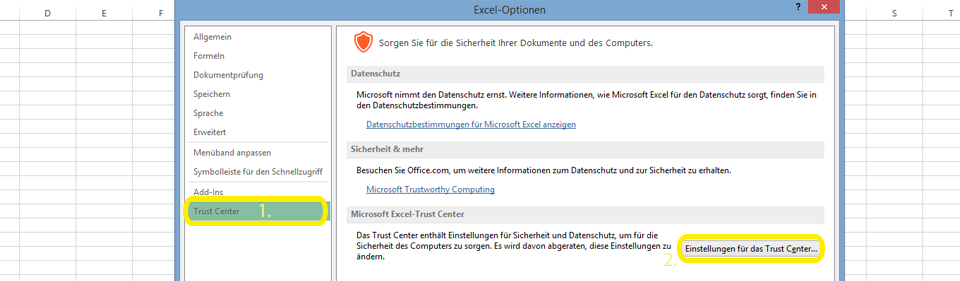

Nun klicken Sie auf „Makroeinstellungen“ (1). Überprüfen Sie, welche Option aktiv ist (2). Die letzte Option sollte keinesfalls aktiviert sein – sonst werden alle Makros und schlimmstenfalls auch der Locky-Virus automatisch ausgeführt. Wenn Sie „Alle Makros mit Benachrichtigung deaktivieren“ wählen – wird die Ausführung der Makros zunächst verhindert.

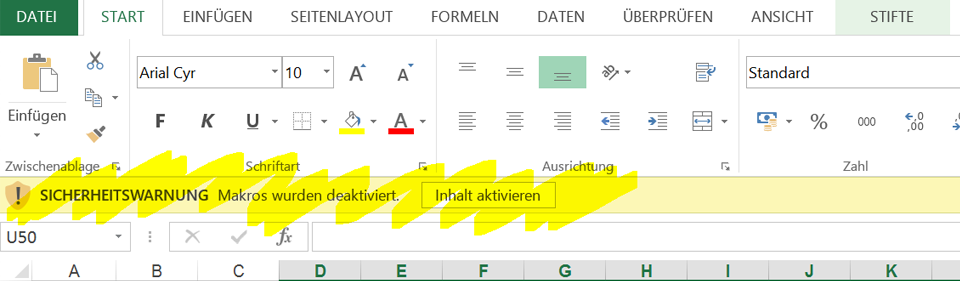

Öffnen Sie in Zukunft ein Dokument, das Makros enthält, wird bei Bedarf eine gelbe Informationsleiste oberhalb des Dokuments aktiviert. Den Button „Inhalt ausführen“ sollten Sie am besten aber einfach nie drücken.

Anleitung zum Schutz von Word gegen Makros und Viren

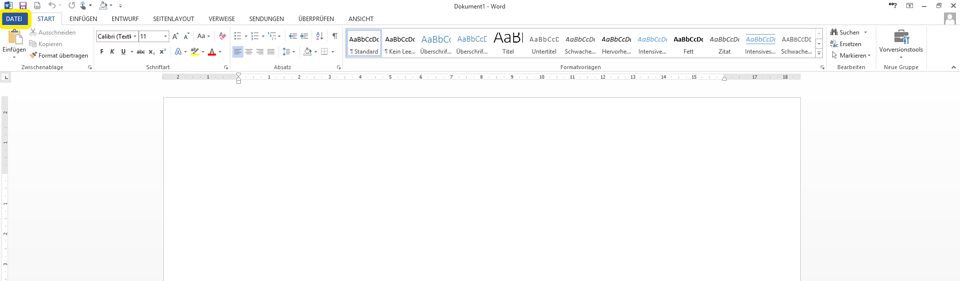

Öffnen Sie Word und klicken Sie im Hauptfenster auf „Datei“.

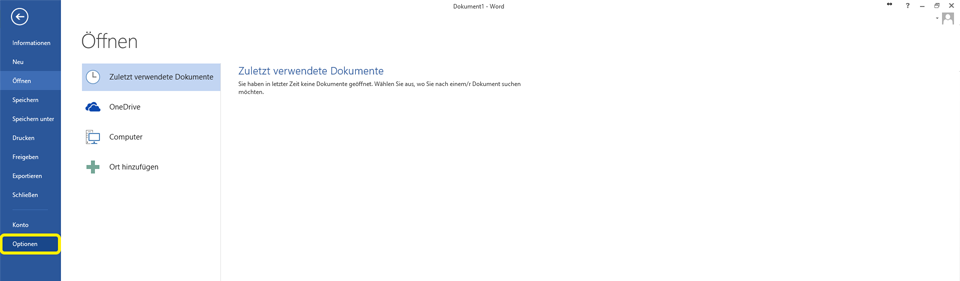

Dann klicken Sie im nächsten Fenster auf „Optionen“.

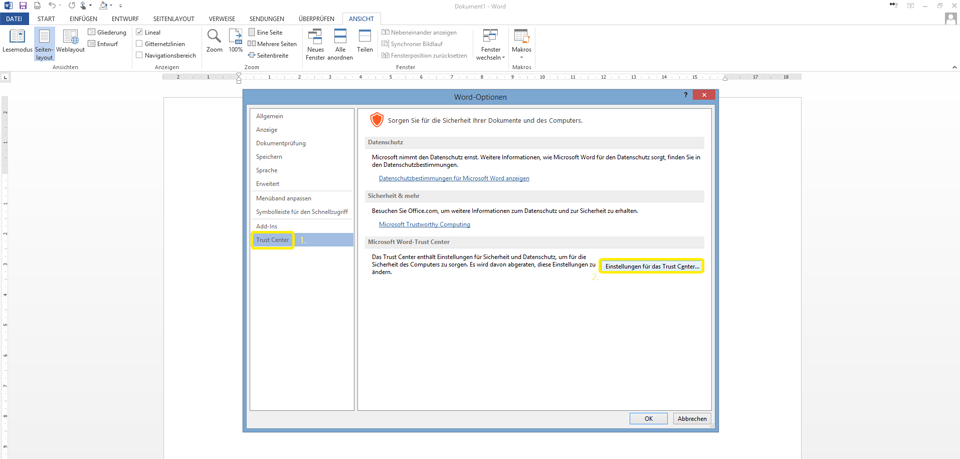

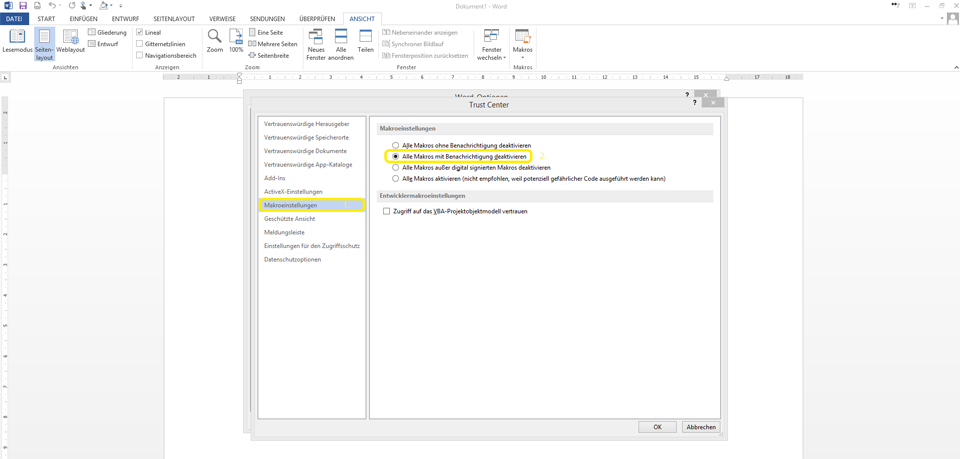

Nun öffnen Sie bitte das „Trust Center“ (1) und hier dann die „Einstellungen für das Trust Center“(2).

Nun klicken Sie auf „Makroeinstellungen“ (1). Überprüfen Sie, welche Option aktiv ist (2). Die letzte Option sollte keinesfalls aktiviert sein – sonst werden alle Makros und schlimmstenfalls auch der Locky-Virus automatisch ausgeführt. Wenn Sie „Alle Makros mit Benachrichtigung deaktivieren“ wählen – wird die Ausführung der Makros zunächst verhindert. Öffnet Sie ein Dokument, das Makros enthält, wird bei Bedarf eine gelbe Informationsleiste oberhalb des Dokuments aktiviert.